كلمات المرور وإدارة الوصول خط الدفاع الأول والأهم لحماية حساباتك ومواقعك وبياناتك من الاختراق. رغم أن الجميع يعرف أهمية كلمات المرور وإدارة الوصول القوية إلا أن الإحصائيات تكشف واقعاً مقلقاً: 81% من اختراقات البيانات حول العالم تحدث بسبب كلمات مرور ضعيفة أو مسروقة. كلمة المرور 123456 لا تزال الأكثر استخداماً عالمياً مع أكثر من 23 مليون حساب يستخدمها. 65% من الناس يعيدون استخدام نفس كلمة المرور في عدة مواقع مما يعني أن اختراق موقع واحد يكشف كل حساباتهم. في هذا الدليل الشامل نقدم أفضل الممارسات العملية لبناء نظام كلمات المرور وإدارة الوصول الذي يحمي حساباتك الشخصية ومواقعك وسيرفراتك وحسابات عملائك بشكل فعال.

محتويات المقال

كلمات المرور وإدارة الوصول: ما تحتاج معرفته

لماذا كلمات المرور التقليدية لم تعد كافية

قبل الخوض في أفضل ممارسات كلمات المرور وإدارة الوصول من المهم فهم لماذا الطرق التقليدية فشلت. كلمات المرور التي نعتبرها قوية مثل P@ssw0rd2024 أو Mohammed#123 موجودة في كل قواميس الهجمات ويتم كسرها في ثوانٍ. السبب أن المخترقين لا يخمنون يدوياً بل يستخدمون برامج تجرب ملايين التركيبات في الثانية مع قواعد بيانات تحتوي مليارات كلمات المرور المسربة من اختراقات سابقة.

قوة الحوسبة الحديثة تجعل كسر كلمات المرور القصيرة أمراً تافهاً. كلمة مرور من 6 أحرف تُكسر في أقل من ثانية. من 8 أحرف بأحرف صغيرة فقط في 5 ساعات. من 8 أحرف مع أرقام ورموز في 8 ساعات. من 12 حرف مختلط تحتاج 3,000 سنة وهذا هو الحد الأدنى المقبول اليوم. من 16 حرف تحتاج ملايين السنين وهذا ما ننصح به. الطول أهم بكثير من التعقيد: كلمة مرور من 16 حرف صغير أقوى بمراحل من كلمة من 8 أحرف معقدة بأرقام ورموز.

1. كيف تبني كلمة مرور قوية فعلاً

أول ممارسة في كلمات المرور وإدارة الوصول الجيدة هي بناء كلمات مرور قوية حقاً وليس فقط ظاهرياً. القواعد الذهبية: 16 حرفاً على الأقل كحد أدنى مطلق. تحتوي أحرفاً كبيرة وصغيرة وأرقاماً ورموزاً خاصة. عشوائية تماماً ولا تعتمد على كلمة قاموسية أو اسم أو تاريخ ميلاد أو رقم هاتف أو أي معلومة يمكن تخمينها أو معرفتها من حساباتك الاجتماعية.

طريقة العبارات (Passphrases): بدلاً من كلمة مرور معقدة وصعبة التذكر استخدم عبارة من 4 إلى 5 كلمات عشوائية غير مرتبطة ببعض مثل: “قمر_بطيخ_سيارة_كتاب_73” هذه العبارة سهلة التذكر لكنها 24 حرفاً ومستحيلة التخمين لأن الكلمات غير مرتبطة منطقياً. تجنب عبارات شائعة أو أمثال أو أبيات شعر لأنها قد تكون في قواميس الهجمات.

طريقة المولّد العشوائي: الطريقة الأقوى هي استخدام مولّد كلمات مرور عشوائي مثل الموجود في Bitwarden أو 1Password. ينتج كلمة مرور مثل: “x7$Kp9@mW2!vR4nQ” مستحيلة التذكر لكنك لا تحتاج تذكرها لأن مدير كلمات المرور يحفظها لك. هذه الطريقة هي الأفضل لكل الحسابات عدا كلمة المرور الرئيسية لمدير كلمات المرور نفسه التي يجب أن تكون عبارة مرور قوية تحفظها في ذاكرتك.

2. مدير كلمات المرور ضرورة وليس رفاهية

ثاني أهم ممارسة في كلمات المرور وإدارة الوصول هي استخدام مدير كلمات مرور. الإنسان العادي لديه 80 إلى 100 حساب على الإنترنت. من المستحيل تذكر كلمة مرور فريدة وقوية من 16 حرفاً لكل حساب. النتيجة الحتمية بدون مدير: إما إعادة استخدام نفس الكلمة في كل مكان وهو كارثة أمنية أو استخدام كلمات ضعيفة وسهلة التذكر وهو كارثة أيضاً أو كتابتها على ورقة أو ملف نصي وهو أسوأ.

Bitwarden (مجاني ومفتوح المصدر): أفضل خيار مجاني. مفتوح المصدر مما يعني أن كوده مراجع من خبراء أمن مستقلين. يعمل على كل الأجهزة والمتصفحات مع مزامنة تلقائية. يولّد كلمات مرور عشوائية قوية بنقرة. يملأ نماذج تسجيل الدخول تلقائياً. يحفظ ملاحظات وبطاقات ائتمان مشفرة. الخطة المجانية تكفي لمعظم المستخدمين والخطة المدفوعة بـ 10 دولارات سنوياً فقط تضيف المصادقة الثنائية المتقدمة وتقارير الأمان.

1Password: الأفضل للعائلات والفرق. واجهة أنيقة وسهلة جداً. ميزة Watchtower تنبهك عند تسريب أي كلمة مرور. دعم ممتاز مع تطبيقات لكل الأنظمة. مدفوع بـ 3 دولارات شهرياً لكنه يستحق. KeePass: مجاني ومفتوح المصدر يعمل بدون إنترنت. قاعدة البيانات ملف محلي مشفر تحفظه أينما تريد. مثالي لمن يريد تحكماً كاملاً بدون الاعتماد على خدمة سحابية.

3. المصادقة الثنائية 2FA لكل حساب مهم

المصادقة الثنائية هي الطبقة الثانية الأهم في كلمات المرور وإدارة الوصول. حتى لو سُرقت كلمة مرورك بأي طريقة فالمخترق لن يستطيع الدخول بدون رمز التحقق من هاتفك الذي يتغير كل 30 ثانية. فعّل 2FA على كل حساب يدعمها بدون استثناء: البريد الإلكتروني وحسابات السوشيال ميديا والاستضافة وcPanel وحسابات البنك والمتاجر الإلكترونية ولوحة تحكم ووردبريس.

أنواع المصادقة الثنائية من الأقوى للأضعف: مفاتيح الأمان المادية مثل YubiKey هي الأقوى لأنها تحتاج وجود المفتاح فيزيائياً ولا يمكن اعتراضها عن بعد. تطبيقات المصادقة مثل Google Authenticator وAuthy ممتازة وعملية وتعمل بدون إنترنت وغير قابلة للاعتراض. الرسائل النصية SMS أضعف لأنها قابلة للاعتراض عبر هجمات SIM Swapping لكنها أفضل بكثير من لا شيء. رموز البريد الإلكتروني الأضعف لأن البريد نفسه قد يكون مخترقاً. استخدم تطبيق مصادقة كحد أدنى واحتفظ بأكواد الاسترداد في مكان آمن منفصل.

4. مبدأ الحد الأدنى من الصلاحيات

رابع ممارسة حاسمة في كلمات المرور وإدارة الوصول هي مبدأ Least Privilege: كل شخص يحصل فقط على الصلاحيات التي يحتاجها لعمله ولا شيء أكثر. في ووردبريس لا تعطي صلاحية Administrator لكاتب محتوى بل أعطه صلاحية Author أو Editor. المحرر لا يحتاج تثبيت إضافات أو تعديل إعدادات الموقع. الكاتب لا يحتاج نشر مقالات الآخرين أو حذفها.

على مستوى السيرفر لا تعطي صلاحيات root لكل مدير نظام. أنشئ مستخدمين بصلاحيات sudo محدودة لكل شخص حسب مسؤولياته. مطور الموقع يحتاج FTP ووصول لملفات الموقع فقط وليس إدارة السيرفر بالكامل. مدير قاعدة البيانات يحتاج وصول phpMyAdmin وليس SSH. هذا المبدأ يقلل الضرر في حالة اختراق أي حساب لأن المخترق يحصل على صلاحيات محدودة وليس تحكماً كاملاً.

راجع صلاحيات المستخدمين دورياً كل شهر أو كل 3 أشهر. احذف الحسابات غير المستخدمة فوراً. عندما يغادر موظف غيّر كل كلمات المرور المشتركة التي كان يعرفها في نفس اليوم وليس الأسبوع التالي. كثير من الاختراقات تحدث عبر حسابات موظفين سابقين لم تُلغَ صلاحياتهم.

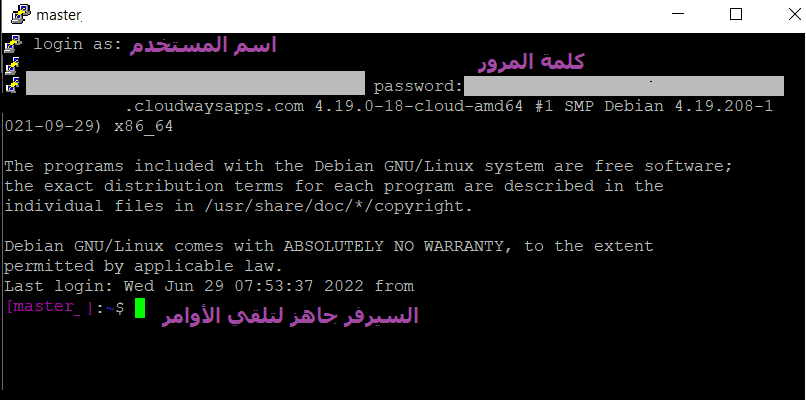

5. حماية كلمات مرور السيرفر وSSH

كلمات المرور وإدارة الوصول للسيرفرات تحتاج اهتماماً خاصاً لأن اختراق السيرفر يعني اختراق كل المواقع عليه. لحماية SSH استخدم مفاتيح SSH بدلاً من كلمات المرور تماماً. مفتاح SSH هو ملف تشفير بطول 4096 بت يستحيل تخمينه على عكس كلمة المرور. بعد إعداد مفاتيح SSH عطّل تسجيل الدخول بكلمة المرور نهائياً من إعدادات SSH. غيّر المنفذ الافتراضي 22 لمنفذ آخر لتقليل الهجمات الآلية.

لحماية cPanel وWHM فعّل cPHulk Brute Force Protection من WHM. فعّل المصادقة الثنائية على حساب root وكل حسابات المشرفين. حدد عناوين IP المسموح لها بالوصول لـ WHM إذا أمكن. لحماية قاعدة البيانات لا تستخدم مستخدم root لاتصال التطبيقات. أنشئ مستخدماً مخصصاً لكل موقع بصلاحيات محدودة على قاعدة بياناته فقط. غيّر كلمة مرور قاعدة البيانات كل 6 أشهر.

6. سياسة تغيير كلمات المرور الذكية

سياسة تغيير كلمات المرور وإدارة الوصول تطورت كثيراً عن الماضي. القاعدة القديمة “غيّر كلمة مرورك كل 90 يوماً” ثبت أنها تأتي بنتائج عكسية لأن الناس يختارون كلمات أضعف عندما يُجبرون على التغيير المتكرر. التوصيات الحديثة من NIST ومايكروسوفت هي: لا تفرض تغييراً دورياً إلا عند الشك في اختراق. بدلاً من ذلك افرض كلمات مرور قوية من البداية وفعّل المصادقة الثنائية.

متى يجب تغيير كلمة المرور فوراً: عند الشك في أي اختراق أو محاولة اختراق. عند مغادرة موظف كان يعرف كلمة المرور. عند اكتشاف تسريب بيانات في موقع تستخدمه. عند ملاحظة نشاط مشبوه على حسابك. عند استخدام شبكة WiFi عامة بدون VPN لأن بياناتك قد تكون مكشوفة. استخدم أداة Have I Been Pwned للتحقق إذا كان بريدك أو كلمة مرورك مسربة في أي اختراق معروف.

7. حماية كلمات المرور المشتركة في الفرق

في بيئة العمل كلمات المرور وإدارة الوصول المشتركة بين عدة أشخاص تمثل تحدياً خاصاً. حسابات مثل حساب استضافة الشركة أو حساب السوشيال ميديا أو بوابة الدفع يحتاج عدة أشخاص الوصول إليها. الحل الصحيح ليس مشاركة كلمة المرور عبر الواتساب أو البريد بل استخدام مدير كلمات مرور يدعم المشاركة الآمنة.

Bitwarden Organizations والخطة العائلية تتيح مشاركة كلمات مرور محددة مع أشخاص محددين مع تحكم في الصلاحيات. يمكنك مشاركة كلمة مرور بدون أن يراها الشخص الآخر فعلياً فقط يستخدمها عبر الملء التلقائي. عند مغادرة شخص من الفريق تسحب وصوله وتغيّر الكلمات المشتركة فوراً. سجل المراجعة (Audit Log) يعرض من وصل لأي كلمة مرور ومتى مما يساعد في التحقيق عند حدوث مشكلة.

8. مراقبة التسريبات والاستجابة السريعة

آخر ممارسة في كلمات المرور وإدارة الوصول هي المراقبة المستمرة للتسريبات والاستجابة السريعة عند حدوثها. كل يوم تُسرّب ملايين كلمات المرور من اختراقات مواقع مختلفة حول العالم. إذا كنت تستخدم نفس كلمة المرور في عدة مواقع فتسريب موقع واحد يعرض كل حساباتك للخطر.

أدوات المراقبة: Have I Been Pwned (haveibeenpwned.com) يفحص إذا كان بريدك الإلكتروني موجوداً في أي تسريب معروف ويُرسل تنبيهات فورية عند تسريبات جديدة. سجّل بريدك واشترك في التنبيهات المجانية. Firefox Monitor يقدم نفس الخدمة مدمجة مع متصفح Firefox. Bitwarden Premium يفحص كل كلمات مرورك ضد قاعدة بيانات التسريبات ويحدد الضعيفة والمكررة والمسربة مع توصيات لكل واحدة.

خطة الاستجابة عند اكتشاف تسريب: غيّر كلمة المرور المسربة فوراً على الموقع المتأثر. غيّرها في أي موقع آخر تستخدم فيها نفس الكلمة. فعّل المصادقة الثنائية إذا لم تكن مفعلة. تحقق من نشاط الحساب بحثاً عن وصول غير مصرح به. إذا كان الحساب مالياً تحقق من المعاملات وأبلغ البنك. وثّق الحادثة وتعلم منها لتجنب تكرارها.

قائمة مرجعية سريعة

| الممارسة | الحد الأدنى | الموصى به |

|---|---|---|

| طول كلمة المرور | 12 حرف | 16+ حرف |

| مدير كلمات مرور | أي مدير | Bitwarden أو 1Password |

| المصادقة الثنائية | SMS | تطبيق مصادقة أو YubiKey |

| مراجعة الصلاحيات | كل 6 أشهر | كل شهر |

| فحص التسريبات | يدوي شهري | تنبيهات تلقائية HIBP |

| تغيير كلمات المرور | عند الاختراق | عند الشك + كل سنة للحرجة |

| كلمات مرور SSH | كلمة قوية | مفاتيح SSH فقط |

| صلاحيات المستخدمين | أدوار مناسبة | Least Privilege + مراجعة |

حماية حساباتك مع مرام هوست

في مرام هوست نطبق أعلى معايير كلمات المرور وإدارة الوصول على كل خدماتنا. cPHulk يحمي حسابات cPanel من هجمات التخمين. Fail2Ban يراقب كل محاولات الدخول الفاشلة على SSH وFTP وcPanel ويحظر المهاجمين تلقائياً. المصادقة الثنائية متاحة على كل حسابات الإدارة. سياسات كلمات مرور قوية مفروضة على كل الحسابات الجديدة. فريقنا يراجع صلاحيات الوصول دورياً ويطبق مبدأ الحد الأدنى من الصلاحيات. تصفح خطط الاستضافة واستمتع بحماية متعددة الطبقات أو اختر سيرفر VPS مؤمن بالكامل مع دعم عربي متخصص على مدار الساعة.

????: ?????? ??????