هجوم Brute Force من أكثر الهجمات الإلكترونية شيوعاً وأخطرها على المواقع والسيرفرات. يعتمد هجوم Brute Force على مبدأ بسيط لكنه فعال: تجربة آلاف أو ملايين تركيبات كلمات المرور تلقائياً حتى الوصول للتركيبة الصحيحة واختراق الحساب. كل يوم تتعرض ملايين المواقع حول العالم لمحاولات هجوم Brute Force على صفحات تسجيل الدخول ولوحات التحكم وبروتوكولات SSH وFTP. موقع ووردبريس عادي يتلقى في المتوسط 50 إلى 200 محاولة تخمين يومياً حتى لو كان صغيراً وغير معروف لأن الهجمات آلية وعشوائية تستهدف كل المواقع بدون تمييز. في هذا الدليل الشامل نشرح كيف يعمل هجوم Brute Force بالتفصيل و8 طرق مجربة وفعالة لحماية موقعك منه نهائياً.

محتويات المقال

- ← كيف يعمل هجوم Brute Force تقنياً

- ← لماذا مواقع ووردبريس هدف رئيسي لهجوم Brute Force

- ← 1. كلمات مرور قوية وفريدة حقاً

- ← 2. المصادقة الثنائية 2FA الحماية الأقوى

- ← 3. تحديد محاولات تسجيل الدخول الفاشلة

- ← 4. تغيير رابط صفحة تسجيل الدخول

- ← 5. تعطيل XML-RPC بالكامل

- ← 6. جدار حماية WAF على مستوى السيرفر والتطبيق

- ← 7. حماية SSH وcPanel من هجوم Brute Force

- ← 8. المراقبة والتنبيهات الفورية

- ← ماذا تفعل إذا نجح هجوم Brute Force

- ← حماية متقدمة مع مرام هوست

- ← مقالات ذات صلة بحماية المواقع

كيف يعمل هجوم Brute Force تقنياً

لفهم كيف تحمي موقعك تحتاج أولاً فهم كيف يعمل هجوم Brute Force من الداخل. المهاجم يستخدم برنامجاً آلياً (Bot) يرسل طلبات تسجيل دخول متتالية لصفحة الدخول في موقعك. كل طلب يجرب اسم مستخدم وكلمة مرور مختلفة من قاعدة بيانات ضخمة تحتوي ملايين كلمات المرور الشائعة والمسربة من اختراقات سابقة.

هناك عدة أنواع من هجوم Brute Force تختلف في ذكائها وفعاليتها. الهجوم البسيط (Simple Brute Force): يجرب كل التركيبات الممكنة بالترتيب من aaa إلى zzz. بطيء جداً لكنه يكسر أي كلمة مرور قصيرة في النهاية. كلمة مرور من 6 أحرف صغيرة تُكسر في أقل من ساعة. هجوم القاموس (Dictionary Attack): يستخدم قائمة بكلمات المرور الشائعة مثل password123 و123456 وadmin2024. أسرع بكثير لأنه يستهدف الكلمات التي يستخدمها الناس فعلاً. هجوم بيانات مسربة (Credential Stuffing): يستخدم أسماء مستخدمين وكلمات مرور حقيقية مسربة من اختراقات مواقع أخرى. خطير جداً لأن كثير من الناس يستخدمون نفس كلمة المرور في عدة مواقع.

الهجوم العكسي (Reverse Brute Force): بدلاً من تجربة كلمات مرور مختلفة على حساب واحد يجرب كلمة مرور شائعة واحدة على آلاف الحسابات. فعال جداً في المواقع الكبيرة ذات المستخدمين الكثيرين. هجوم الهجين (Hybrid Attack): يجمع بين القاموس والتعديلات الذكية مثل إضافة أرقام وتغيير حروف. مثلاً يجرب password ثم Password ثم password1 ثم P@ssw0rd وهكذا. هذا النوع فعال بشكل مخيف ضد كلمات المرور “القوية ظاهرياً” لكنها مبنية على كلمات شائعة.

لماذا مواقع ووردبريس هدف رئيسي لهجوم Brute Force

مواقع ووردبريس تتعرض لهجوم Brute Force أكثر من أي نظام إدارة محتوى آخر لعدة أسباب. أولاً ووردبريس يشغل 43% من مواقع الإنترنت فاستهدافه يعطي أكبر عدد من الضحايا المحتملين. ثانياً صفحة تسجيل الدخول الافتراضية موحدة لكل مواقع ووردبريس بالعالم: wp-login.php وwp-admin. المهاجم لا يحتاج اكتشاف صفحة الدخول بل يضيف /wp-login.php لأي نطاق وهو يعرف أنها صفحة الدخول.

ثالثاً اسم المستخدم الافتراضي admin لا يزال يُستخدم في آلاف المواقع مما يسهل المهمة لأن المهاجم يحتاج تخمين كلمة المرور فقط. رابعاً XML-RPC يسمح بتجربة مئات كلمات المرور في طلب واحد مما يجعل هجوم Brute Force أسرع بـ 500 مرة من الطريقة العادية. خامساً ووردبريس بشكل افتراضي لا يحدد عدد محاولات تسجيل الدخول الفاشلة فالمهاجم يستطيع التجربة إلى الأبد بدون أن يُحظر.

1. كلمات مرور قوية وفريدة حقاً

أول وأهم حماية من هجوم Brute Force هي كلمة مرور قوية فعلاً وليس قوية ظاهرياً. كلمة مرور مثل P@ssw0rd2024 تبدو قوية لكنها موجودة في كل قواميس الهجمات. كلمة المرور القوية حقاً يجب أن تكون 16 حرفاً على الأقل وتحتوي أحرفاً كبيرة وصغيرة وأرقاماً ورموزاً وتكون عشوائية تماماً لا تعتمد على كلمة قاموسية أو معلومة شخصية.

استخدم مدير كلمات مرور مثل Bitwarden المجاني أو 1Password ليولّد كلمات مرور عشوائية فريدة لكل حساب ويحفظها بشكل مشفر. تحتاج تذكر كلمة مرور واحدة فقط وهي كلمة المرور الرئيسية للمدير نفسه. لا تستخدم نفس كلمة المرور في أكثر من موقع أبداً لأن تسريب موقع واحد يكشف كل حساباتك الأخرى.

2. المصادقة الثنائية 2FA الحماية الأقوى

المصادقة الثنائية هي الحماية الأقوى ضد هجوم Brute Force لأنها تجعله بلا جدوى تماماً. حتى لو خمّن المهاجم كلمة مرورك الصحيحة لن يستطيع الدخول بدون رمز التحقق من هاتفك الذي يتغير كل 30 ثانية. ثبّت إضافة مثل WP 2FA أو Google Authenticator وفعّلها لكل حسابات المشرفين والمحررين بدون استثناء.

استخدم تطبيق مصادقة على الهاتف مثل Google Authenticator أو Authy بدلاً من الرسائل النصية SMS. الرسائل النصية قابلة للاعتراض عبر هجمات SIM Swapping بينما تطبيق المصادقة يعمل بدون اتصال ولا يمكن اعتراضه. احتفظ بأكواد الاسترداد (Recovery Codes) في مكان آمن لاستخدامها إذا فقدت هاتفك. هذه الخطوة الواحدة تحمي حسابك من 99.9% من هجمات تخمين كلمات المرور.

3. تحديد محاولات تسجيل الدخول الفاشلة

تحديد عدد محاولات تسجيل الدخول المسموحة هو الحماية الأساسية من هجوم Brute Force التي يجب أن يملكها كل موقع. إضافة Limit Login Attempts Reloaded مجانية وسهلة التكوين. اضبطها على 3 محاولات فاشلة ثم حظر 30 دقيقة. إذا حاول مرة أخرى بعد انتهاء الحظر وفشل 3 مرات إضافية يُحظر 24 ساعة.

هذا يجعل هجوم Brute Force غير عملي تماماً. بدلاً من تجربة 10,000 كلمة مرور في الدقيقة يستطيع المهاجم تجربة 3 فقط كل 30 دقيقة أي 144 محاولة في اليوم فقط. بهذا المعدل يحتاج مئات السنوات لكسر كلمة مرور من 12 حرفاً. إضافة Wordfence توفر نفس الميزة مع حماية إضافية شاملة وقائمة سوداء عالمية تحظر العناوين المعروفة بالهجمات تلقائياً.

4. تغيير رابط صفحة تسجيل الدخول

كل مواقع ووردبريس بالعالم تستخدم نفس رابط تسجيل الدخول /wp-login.php وهذا يسهّل هجوم Brute Force الآلي. تغيير الرابط لعنوان مخصص يخفي صفحة الدخول عن البوتات والسكانرات الآلية التي تستهدف الرابط الافتراضي. إضافة WPS Hide Login مجانية وتفعل ذلك بنقرة واحدة. غيّر الرابط لشيء فريد مثل /mylogin2024 أو أي كلمة تختارها.

هذا التغيير لا يمنع هجوم Brute Force المستهدف لكنه يقلل بشكل كبير الهجمات الآلية العشوائية التي تستهدف /wp-login.php على كل المواقع. الإحصائيات تُظهر أن تغيير رابط الدخول يقلل محاولات تسجيل الدخول الفاشلة بنسبة 90% أو أكثر. هذا يقلل أيضاً الحمل على السيرفر لأن كل محاولة تخمين تستهلك CPU وRAM ومحاولات قاعدة البيانات.

5. تعطيل XML-RPC بالكامل

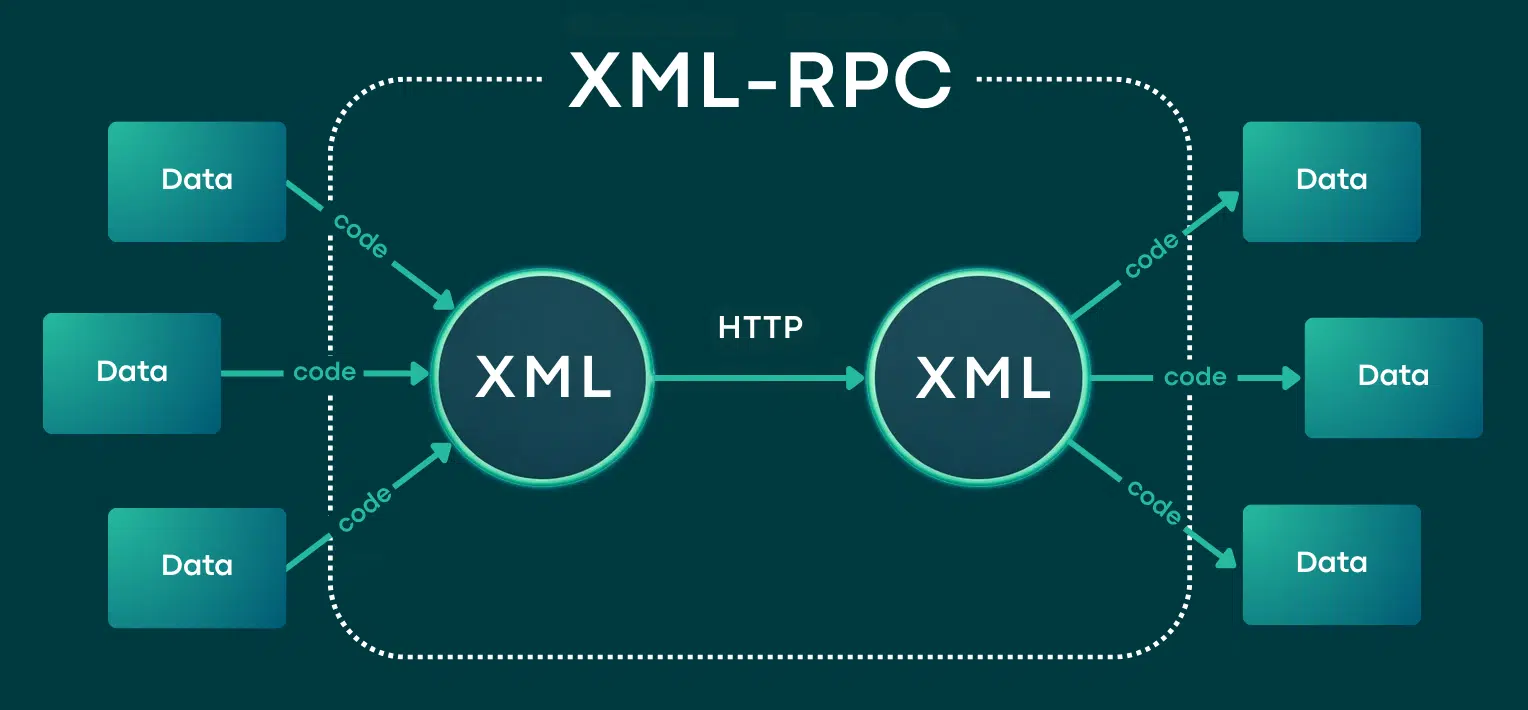

XML-RPC هو بروتوكول قديم في ووردبريس يُستغل بكثافة في هجوم Brute Force لأنه يسمح بتنفيذ عملية system.multicall التي تجرب مئات كلمات المرور في طلب HTTP واحد. بدلاً من إرسال 500 طلب لتجربة 500 كلمة مرور يرسل المهاجم طلباً واحداً يحتوي 500 محاولة مما يجعل الهجوم أسرع 500 مرة ويتجاوز أدوات تحديد المحاولات التي تعد الطلبات وليس المحاولات داخل الطلب الواحد.

إذا لم تكن تستخدم تطبيق ووردبريس للموبايل أو خدمة Jetpack فعطّل XML-RPC بالكامل. إضافة Disable XML-RPC-API تفعل ذلك بنقرة واحدة. بديلاً أضف هذا الكود في ملف .htaccess لحظر الوصول لملف xmlrpc.php على مستوى السيرفر: order deny,allow / deny from all. الحظر على مستوى السيرفر أفضل لأنه يمنع الطلب من الوصول لـ PHP أصلاً مما يوفر موارد السيرفر.

6. جدار حماية WAF على مستوى السيرفر والتطبيق

جدار حماية تطبيقات الويب (WAF) يراقب كل الطلبات الواردة لموقعك ويحظر طلبات هجوم Brute Force قبل وصولها لووردبريس. إضافة Wordfence توفر جدار حماية على مستوى التطبيق يعمل داخل ووردبريس ويحظر العناوين المشبوهة ويحدد معدل الطلبات ويمنع تسجيل الدخول من دول محددة إذا أردت ويوفر قائمة سوداء عالمية محدثة باستمرار.

على مستوى السيرفر أدوات مثل CSF (ConfigServer Firewall) وFail2Ban تراقب سجلات النظام وتحظر تلقائياً أي عنوان IP يفشل في تسجيل الدخول عدة مرات سواء عبر ووردبريس أو SSH أو FTP أو cPanel أو أي خدمة أخرى. Fail2Ban فعال جداً لأنه يعمل على مستوى نظام التشغيل ويحظر العنوان بالكامل من الوصول للسيرفر وليس فقط من صفحة الدخول. Cloudflare بوضع Under Attack يوفر طبقة حماية إضافية تحقق من أن الزائر إنسان حقيقي قبل السماح بالوصول.

7. حماية SSH وcPanel من هجوم Brute Force

هجوم Brute Force لا يستهدف فقط صفحة تسجيل دخول ووردبريس بل يستهدف أيضاً SSH (المنفذ 22) وcPanel (المنفذ 2083) وFTP (المنفذ 21) وخدمات أخرى. لحماية SSH غيّر المنفذ الافتراضي 22 لمنفذ عشوائي مثل 2222 أو 4422 من إعدادات SSH. عطّل تسجيل الدخول بكلمة المرور واستخدم مفاتيح SSH (SSH Keys) فقط وهي أقوى بمراحل ولا يمكن تخمينها. عطّل تسجيل الدخول كـ root مباشرة واستخدم مستخدماً عادياً ثم sudo.

لحماية cPanel ثبّت cPHulk Brute Force Protection من WHM وهي أداة مدمجة في cPanel تحظر تلقائياً العناوين التي تفشل في تسجيل الدخول عدة مرات. اضبطها على حظر بعد 5 محاولات فاشلة لمدة ساعة ثم حظر دائم بعد 15 محاولة. لحماية FTP ثبّت Fail2Ban واضبطه لمراقبة سجلات FTP وحظر المهاجمين تلقائياً. الأفضل تعطيل FTP بالكامل واستخدام SFTP عبر SSH فقط لأنه مشفر وأكثر أماناً.

8. المراقبة والتنبيهات الفورية

الحماية الاستباقية من هجوم Brute Force تتطلب مراقبة مستمرة وتنبيهات فورية. إضافة WP Activity Log تسجل كل محاولة تسجيل دخول ناجحة وفاشلة مع عنوان IP والتوقيت واسم المستخدم المُجرّب. اضبط تنبيهات بالبريد عند تسجيل دخول ناجح من عنوان IP جديد أو عند تجاوز 10 محاولات فاشلة في ساعة أو عند تغيير كلمة مرور مشرف.

راقب سجلات السيرفر (access.log وerror.log) بحثاً عن أنماط مشبوهة: طلبات متكررة لـ wp-login.php أو xmlrpc.php من نفس العنوان أو نطاق عناوين. أداة مثل GoAccess تحلل سجلات الويب وتعرض الأنماط بشكل بصري سهل الفهم. إذا اكتشفت هجوم Brute Force نشط يمكنك حظر نطاق العناوين بالكامل عبر جدار الحماية أو تفعيل وضع Under Attack في Cloudflare مؤقتاً.

ماذا تفعل إذا نجح هجوم Brute Force

إذا اكتشفت أن هجوم Brute Force نجح واخترق أحد الحسابات تصرّف فوراً. غيّر كل كلمات المرور على الموقع فوراً بما فيها كلمات مرور قاعدة البيانات وFTP وcPanel. استبدل مفاتيح الأمان (Security Keys) في wp-config.php لإبطال كل الجلسات النشطة. افحص حسابات المستخدمين واحذف أي حساب مشرف لم تنشئه. افحص الملفات بحثاً عن أكواد خبيثة أو أبواب خلفية. راجع سجلات الأنشطة لمعرفة ماذا فعل المخترق بالضبط. استعد من نسخة احتياطية سليمة إذا كان الضرر كبيراً. بعد التنظيف طبّق كل إجراءات الحماية الثمانية المذكورة أعلاه لمنع تكرار الاختراق.

حماية متقدمة مع مرام هوست

في مرام هوست نوفر حماية متعددة الطبقات ضد هجوم Brute Force على كل خطط الاستضافة بدون أي إعداد منك. Imunify360 يكتشف ويحظر هجمات التخمين تلقائياً على مستوى السيرفر. cPHulk يحمي لوحة تحكم cPanel. Fail2Ban يراقب كل الخدمات بما فيها SSH وFTP. ModSecurity يحمي تطبيقات الويب. حماية DDoS تصد الهجمات الكبيرة قبل وصولها. كل هذا يعمل تلقائياً بدون أي تدخل منك ويُضاف لأي إجراءات حماية تطبقها على مستوى ووردبريس. تصفح خطط الاستضافة واحمِ موقعك بأفضل بنية أمنية متاحة مع استضافة ووردبريس محمية ودعم عربي متخصص على مدار الساعة.

مقالات ذات صلة بحماية المواقع

- دليل حماية موقع ووردبريس من الاختراق بالكامل

- كيف تحمي موقع ووردبريس من الاختراق؟

- أهم 10 تهديدات أمنية تواجه المواقع الإلكترونية وكيفية الحماية منها

- استضافة ووردبريس المُدارة vs الاستضافة العادية

????: ?????? ??????